| Ereignisquelle: | Microsoft-Windows-NetworkDeviceEnrollmentService |

| Ereignis-ID: | 49 (0x31) |

| Ereignisprotokoll: | Application |

| Ereignistyp: | Fehler |

| Symbolischer Name: | EVENT_MSCEP_FAILED_DECRYPT_PASSWORD |

| Ereignistext (englisch): | The Network Device Enrollment Service has failed to decrypt the encrypted password or the decrypted password’s length doesn’t match the one configured in the registry. To fix this, delete the EncryptedPassword entry in the registry. |

| Ereignistext (deutsch): | Das verschlüsselte Kennwort konnte vom Registrierungsdienst für Netzwerkgeräte nicht entschlüsselt werden, oder die Länge des entschlüsselten Kennworts entspricht nicht der Konfiguration in der Registrierung. Entfernen Sie den Eintrag "EncryptedPassword" aus der Registrierung, um das Problem zu beheben. |

Der Registrierungsdienst für Netzwerkgeräte (Network Device Enrollment Service, NDES) bietet eine Möglichkeit, Geräten, welche nicht über eine Kennung im Active Directory verfügen (beispielsweise Netzwerkgeräte wie Router, Switches, Drucker, Thin Clients oder Smartphones und Tablets), Zertifikate von einer Zertifizierungsstelle zu beantragen. Für eine detailliertere Beschreibung siehe Artikel "Grundlagen Registrierungsdienst für Netzwerkgeräte (Network Device Enrollment Service, NDES)".

Beispiel-Ereignisse

The Network Device Enrollment Service has failed to decrypt the encrypted password or the decrypted password’s length doesn’t match the one configured in the registry. To fix this, delete the EncryptedPassword entry in the registry.

Beschreibung

Kennen Sie TameMyCerts? TameMyCerts ist ein Add-On für die Microsoft Zertifizierungsstelle (Active Directory Certificate Services). Es erweitert die Funktion der Zertifizierungsstelle und ermöglicht die Anwendung von Regelwerken, um die sichere Automatisierung von Zertifikat-Ausstellungen zu realisieren. TameMyCerts ist einzigartig im Microsoft-Ökosystem, hat sich bereits in unzähligen Unternehmen auf der ganzen Welt bewährt und steht unter einer freien Lizenz. Es kann über GitHub heruntergeladen und kostenlos verwendet werden. Professionelle Wartung wird ebenfalls angeboten.

Tritt auf, wenn der NDES-Server für die Verwendung eines statischen Kennwortes konfiguriert wurde und eine der folgenden Ursachen zutrifft:

Mögliche Ursache: Statisches Passwort kann nicht gelesen werden

Der Fehler tritt auf, wenn das NDES-Dienstkonto das gespeicherte statische Kennwort nicht (mehr) lesen kann.

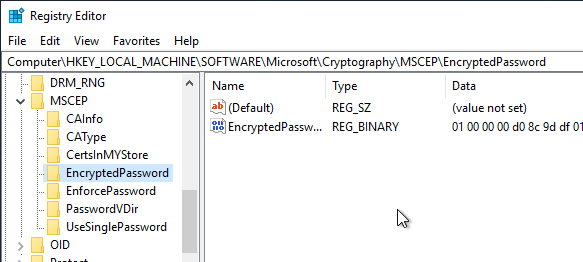

Das Passwort wird in folgendem Registrierungsschlüssel gespeichert:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Cryptography\MSCEP\EncryptedPassword\EncryptedPassword

Dies kann beispielsweise der Fall sein, wenn das Dienstkonto nachträglich verändert wurde und der Registrierungsschlüssel nun den falschen Besitzer hat.

Das Problem lässt sich durch Vergabe der korrekten Berechtigungen auf den Registrierungsschlüsel lösen. Siehe hierzu Artikel "Den Registrierungsdienst für Netzwerkgeräte (NDES) für den Betrieb mit einem statischen Passwort konfigurieren".

Mögliche Ursache: Falsche Adresse verwendet

Der Fehler kann auch auftreten, wenn NDES über die falsche Adresse aufgerufen wird. In manchen Dokumentationen (z.B. Baramundi) wird folgende Syntax vorgeschlagen:

https://{Adresse-des-NDES-Servers>/certsrv/mscep

Unter Umständen kann es sinnvoll sein, auch folgende Schreibweise auszuprobieren:

https://{Adresse-des-NDES-Servers>/certsrv/mscep/mscep.dll/pkiclient.exe

Sicherheitsbewertung

Die Sicherheitsbetrachtung richtet sich nach den drei Dimensionen Vertraulichkeit (Confidentiality), Integrität (Integrity) und Verfügbarkeit (Availability).

Wenn dieses Ereignis auftritt, ist die Verfügbarkeit beeinträchtigt, sodass eine Alarmierung erfolgen sollte.

Weiterführende Links:

- Übersicht über die vom Registrierungsdienst für Netzwerkgeräte (NDES) generierten Windows-Ereignisse