Es gibt Situationen, in welchen man NDES nicht mit wechselnden Passwörtern betreiben kann. Meist ist dies der Fall, wenn es entweder keine Managementlösung für die zu verwaltenden Geräte gibt, oder wenn diese nicht mit wechselnden Passwörtern umgehen kann. Manche Lösungen können überhaupt nicht mit einem Passwort umgehen.

In diesem Fall kann man NDES konfigurieren, kein Passwort zu generieren oder zu verlangen.

Der Registrierungsdienst für Netzwerkgeräte (Network Device Enrollment Service, NDES) bietet eine Möglichkeit, Geräten, welche nicht über eine Kennung im Active Directory verfügen (beispielsweise Netzwerkgeräte wie Router, Switches, Drucker, Thin Clients oder Smartphones und Tablets), Zertifikate von einer Zertifizierungsstelle zu beantragen. Für eine detailliertere Beschreibung siehe Artikel "Grundlagen Registrierungsdienst für Netzwerkgeräte (Network Device Enrollment Service, NDES)".

Diese Konfiguration ist latent unsicher, da jeder, der sich mit dem NDES-Server verbinden kann, beliebig Zertifikate für die im NDES hinterlegte Zertifikatvorlage beantragen kann, was unter Umständen die Sicherheit des gesamten Netzwerks unterwandert. Sollte es im Netzwerk mehrere Anwendungen geben, welche die Verwendung ohne Passwort erfordern, ist es ratsam, für jedes einen separaten NDES-Server bereitzustellen. Falls möglich, sollten Firewallregeln eingerichtet werden, welche die Verbindungen zu NDES auf die berechtigten Systeme einschränken.

Lösung

Kennen Sie TameMyCerts? TameMyCerts ist ein Add-On für die Microsoft Zertifizierungsstelle (Active Directory Certificate Services). Es erweitert die Funktion der Zertifizierungsstelle und ermöglicht die Anwendung von Regelwerken, um die sichere Automatisierung von Zertifikat-Ausstellungen zu realisieren. TameMyCerts ist einzigartig im Microsoft-Ökosystem, hat sich bereits in unzähligen Unternehmen auf der ganzen Welt bewährt und steht unter einer freien Lizenz. Es kann über GitHub heruntergeladen und kostenlos verwendet werden. Professionelle Wartung wird ebenfalls angeboten.

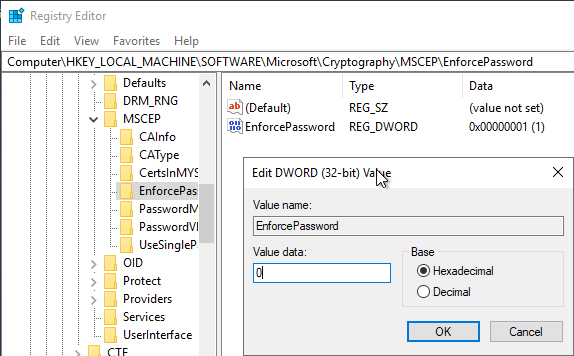

Die gewünschte Einstellung befindet sich in folgendem Registry-Schlüssel:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Cryptography\MSCEP\EnforcePassword

Darunter befindet sich ein 32-Bit DWORD Wert namens EnforcePassword, welcher in der Standardinstallation auf 1 gesetzt ist. Durch setzen des Wertes auf 0 wird der Betrieb ohne Passwort aktiviert.

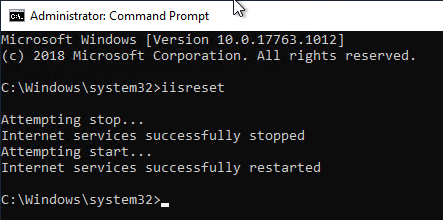

Anschließend kann der NDES Dienst mit dem iisreset Befehl neu gestartet werden, sodass die neue Konfiguration eingelesen werden kann.

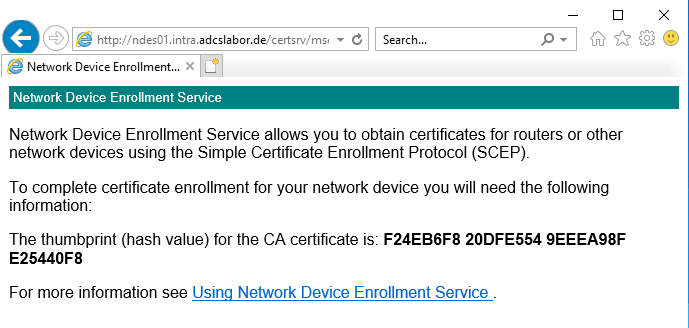

Die NDES Administrations-Webseite (mscep_admin) sollte nun kein Passwort mehr anzeigen. Leider gibt es keinen expliziten Hinweis darauf, dass NDES ohne Passwort konfiguriert ist.

3 Gedanken zu „Den Network Device Enrollment Service (NDES) für den Betrieb ohne Passwort konfigurieren“

Kommentare sind geschlossen.