Die Microsoft-Zertifizierungsstelle signiert Zertifikate immer mit dem zum aktuellsten Zertifizierungsstellen-Zertifikat gehörenden Schlüssel. Das Signaturzertifikat für eine OCSP-Antwort sollte gemäß RFC 6960 jedoch vom gleichen Schlüssel signiert werden, wie das zu überprüfende Zertifikat:

The CA SHOULD use the same issuing key to issue a delegation certificate as that used to sign the certificate being checked for revocation.

https://tools.ietf.org/html/rfc6960#section-4.2.2.2

Wird das Zertifizierungsstellen-Zertifikat erneuert und dabei ein neues Schlüsselpaar verwendet, ist es jedoch erforderlich, dass der Onlineresponder weiterhin gültige Signaturzertifikate für die mit dem vorigen Zertifizierungsstellen-Zertifikat ausgestellten Zertifikate vorhält, da diese schließlich weiterhin gültig sind und auf Sperrung überprüft werden müssen.

Der Online Responder (Online Certificate Status Protocol, OCSP) ist eine alternative Möglichkeit, Sperrstatusinformationen für Zertifikate bereitzustellen. Entitäten, die den Sperrstatus eines Zertifikats überprüfen möchten, müssen dank OCSP nicht die komplette Liste aller widerrufenen Zertifikate herunterladen, sondern können gezielt eine Anfrage für das betreffende Zertifikat an den Online Responder stellen. Für eine detailliertere Beschreibung siehe Artikel "Grundlagen Online Responder (Online Certificate Status Protocol, OCSP)".

Um dies zu gewährleisten, ist es also erforderlich, dass der Onlineresponder für jeden Zertifizierungsstellen-Schlüssel, zu welchem es ausgestellte, zeitlich gültige Zertifikate gibt, eine entsprechende Sperrkonfiguration vorhält und Signaturzertifikate beantragt.

Kennen Sie TameMyCerts? TameMyCerts ist ein Add-On für die Microsoft Zertifizierungsstelle (Active Directory Certificate Services). Es erweitert die Funktion der Zertifizierungsstelle und ermöglicht die Anwendung von Regelwerken, um die sichere Automatisierung von Zertifikat-Ausstellungen zu realisieren. TameMyCerts ist einzigartig im Microsoft-Ökosystem, hat sich bereits in unzähligen Unternehmen auf der ganzen Welt bewährt und steht unter einer freien Lizenz. Es kann über GitHub heruntergeladen und kostenlos verwendet werden. Professionelle Wartung wird ebenfalls angeboten.

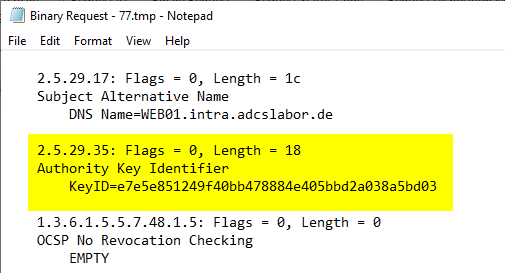

Damit das beantragte Signaturzertifikat durch die Zertifizierungsstelle mit dem passenden Schlüssel signiert wird, beinhaltet die jeweilige Zertifikatanforderung eine Erweiterung namens "Authority Key Identifier" (AKI), durch welche die Signatur mit diesem Schlüssel durch die Zertifizierungsstelle angefragt werden kann.

In der Standardeinstellung wird die Microsoft-Zertifizierungsstelle die AKI-Erweiterung jedoch ignorieren und die Zertifikatanforderung mit dem aktuellsten Schlüssel signieren.

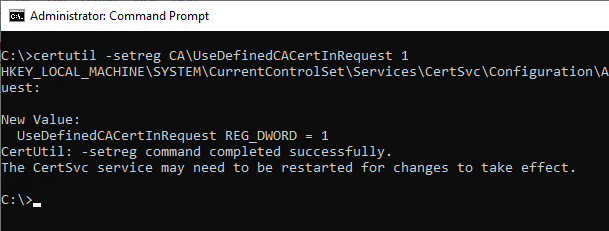

Um die Zertifizierungsstelle dazu zu bringen, die AKI-Erweiterung zu berücksichtigen, muss folgender Kommandozeilenbefehl auf der Zertifizierungsstelle ausgeführt werden:

certutil -setreg CA\UseDefinedCACertInRequest 1

Anschließend muss der Zertifizierungsstellen-Dienst neu gestartet werden, damit die Änderungen an der Konfiguration angewendet werden.

Weiterführende Links:

- Die Beantragung eines Zertifikats schlägt fehl mit Fehlermeldung "The system cannot find the file specified. 0x80070002 (WIN32: 2 ERROR_FILE_NOT_FOUND)"

- Eine Zertifikatanforderung (CSR) inspizieren

Externe Quellen

- RFC 6969 – X.509 Internet Public Key Infrastructure – Online Certificate Status Protocol – OCSP (Internet Engineering Task Force)

4 Gedanken zu „Die Beantragung eines bestimmten Signaturschlüssels auf einer Zertifizierungsstelle erlauben“

Kommentare sind geschlossen.