In der Standardeinstellung beantragt der Registrierungsdienst für Netzwerkgeräte (Network Device Enrollment Service, NDES) Zertifikate von der Vorlage "IPsec (Offline Request)". Diese Zertifikatvorlage stammt aus Windows 2000 Zeiten und kann nicht bearbeitet werden. Darum ist es empfehlenswert, die Standardeinstellungen zu verändern und eigene Zertifikatvorlagen zu verwenden, die die persönlichen Anforderungen bedienen.

Der Registrierungsdienst für Netzwerkgeräte (Network Device Enrollment Service, NDES) bietet eine Möglichkeit, Geräten, welche nicht über eine Kennung im Active Directory verfügen (beispielsweise Netzwerkgeräte wie Router, Switches, Drucker, Thin Clients oder Smartphones und Tablets), Zertifikate von einer Zertifizierungsstelle zu beantragen. Für eine detailliertere Beschreibung siehe Artikel "Grundlagen Registrierungsdienst für Netzwerkgeräte (Network Device Enrollment Service, NDES)".

Konfigurieren der Zertifikatvorlage

Kennen Sie TameMyCerts? TameMyCerts ist ein Add-On für die Microsoft Zertifizierungsstelle (Active Directory Certificate Services). Es erweitert die Funktion der Zertifizierungsstelle und ermöglicht die Anwendung von Regelwerken, um die sichere Automatisierung von Zertifikat-Ausstellungen zu realisieren. TameMyCerts ist einzigartig im Microsoft-Ökosystem, hat sich bereits in unzähligen Unternehmen auf der ganzen Welt bewährt und steht unter einer freien Lizenz. Es kann über GitHub heruntergeladen und kostenlos verwendet werden. Professionelle Wartung wird ebenfalls angeboten.

Das SCEP Protokoll unterstützt drei Zertifikatstypen:

- EncryptionTemplate: Ein Zertifikat, welches lediglich für die Verschlüsselung von Daten aber nicht zum Signieren verwendet werden kann. Die Key Usage Erweiterung dieses Zertifikats beinhaltet Key Encipherment (0x20)

- SignatureTemplate: Ein Zertifikat, welches lediglich für zum Signieren, aber nicht für die Verschlüsselung von Daten verwendet werden kann. Die Key Usage Erweiterung dieses Zertifikats beinhaltet Digital Signature (0x80)

- GeneralPurposeTemplate: Ein Zertifikat, welches sowohl zum Signieren als auch für die Verschlüsselung von Daten verwendet werden kann. Die Key Usage Erweiterung dieses Zertifikats beinhaltet Key Encipherment und Digital Signature (0xA0)

Üblicherweise werden jedoch alle drei Einstellungen auf den identischen Wert gesetzt, sodass NDES effektiv nur eine Zertifikatvorlage bedienen kann.

Bezüglich des Inhalts der Zertifikatvorlage ist man völlig frei. Beispielsweise hängt die "Extended Key Usage" Erweiterung vom gewünschten Anwendungsfall ab. Oft kommt hier beispielsweise "Secure E-Mail" oder "Client Authentication" zum Einsatz.

Microsoft verwendet den Terminus "Enhanced Key Usage", die korrekte Bezeichnung gemäß RFC 5280 ist allerdings "Extended Key Usage".

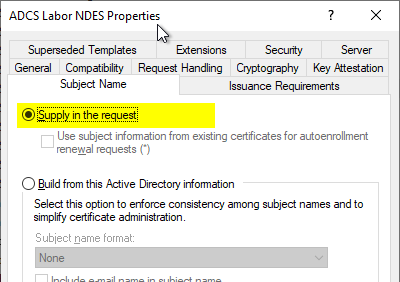

Im Karteireiter "Subject Name" muss konfiguriert sein, dass der Antragsteller die Identität mit der Zertifikatanforderung mitgibt. Für NDES ist dies zwingend erforderlich, bedeutet aber natürlich auch ein gewisses Sicherheitsrisiko, da die Autorität zur Bestimmung der Identitäten somit an die Antragstellenden Nutzer abgegeben wird.

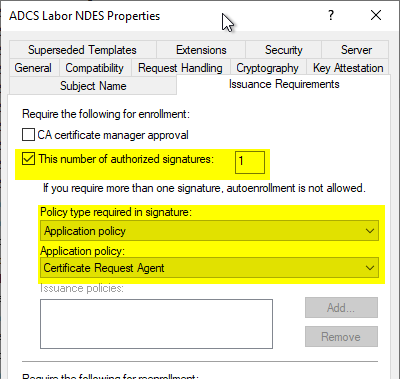

Es empfiehlt sich, in der Karteikarte Issuance Requirements zu konfigurieren, dass Zertifikatanforderungen eine autorisierte Signatur mit der Application Policy "Certificate Request Agent" benötigen. Zertifikatanforderungen werden von NDES mit dem Enrollment Agent Zertifikat signiert, somit kann auf diese Weise eine weitere Sicherheitsbarriere geschaffen werden: es ist keine Zertifikatbeantragung mehr am NDES-Server vorbei möglich.

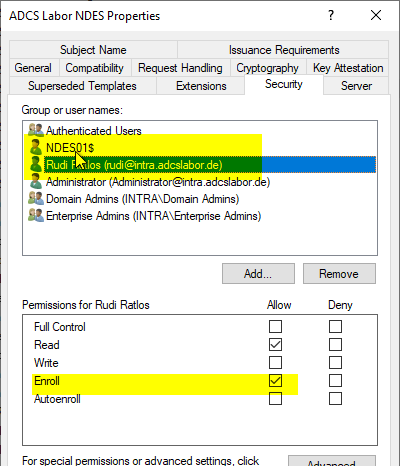

Im Karteireiter "Security" ist darauf zu achten, dass folgende Entitäten das Enroll-Recht erhalten:

- Die Identität des SCEP Anwendungspools auf dem NDES Server. Dies kann je nach Konfiguration entweder ein Dienstkonto oder das Computerkonto des NDES Servers sein. Die Zertifikate werden mit diesem Konto beantragt.

- Jedes Konto, welches One-Time-Passwörter (OTPs) vom NDES Server beantragen können soll und auf die mscep_admin Anwendung zugreifen wird. NDES prüft die Berechtigung auf der Zertifikatvorlage, um die Berechtigung zur Herausgabe der OTPs zu ermitteln.

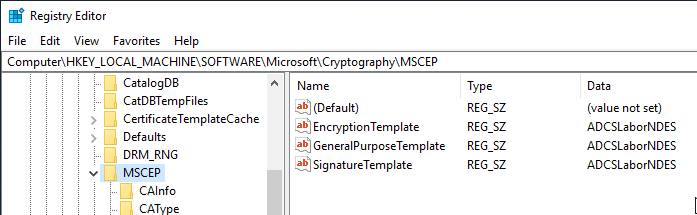

Konfigurieren des NDES Servers, die Zertifikatvorlage zu verwenden

Die Konfiguration der entsprechenden Zertifikatvorlagen ist in der Registry auf dem NDES Server zu finden unter:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Cryptography\MSCEP

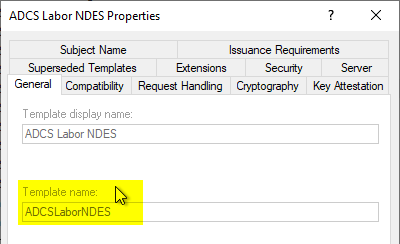

Zu beachten ist, dass der Name des LDAP-Objektes der Zertifikatvorlage eingetragen wird, also der Name ohne die Leerzeichen.

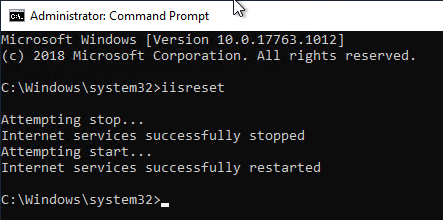

Die Konfiguration wird mit dem iisreset Befehl auf dem NDES Server angewendet.

iisreset

Weiterführende Links:

- Secure Sockets Layer (SSL) für den Registrierungsdienst für Netzwerkgeräte (NDES) aktivieren

- Eigene Registration Authority (RA) Zertifikatvorlagen für den Registrierungsdienst für Netzwerkgeräte (NDES) verwenden

Externe Quellen

- Certreq.exe Syntax (Microsoft)

- Simple Certificate Enrollment Protocol (SCEP) does not strongly authenticate certificate requests (Carnegie Mellon University)

13 Gedanken zu „Gerätevorlage für den Registrierungsdienst für Netzwerkgeräte (NDES) konfigurieren“

Kommentare sind geschlossen.