| Ereignisquelle: | Microsoft-Windows-CertificationAuthority |

| Ereignis-ID: | 128 (0x80) |

| Ereignisprotokoll: | Application |

| Ereignistyp: | Warnung |

| Symbolischer Name: | MSG_W_REQUEST_CONTAINS_AKI |

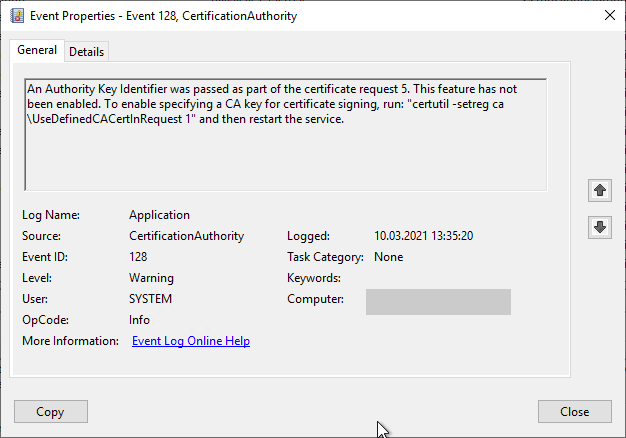

| Ereignistext (englisch): | An Authority Key Identifier was passed as part of the certificate request %1. This feature has not been enabled. To enable specifying a CA key for certificate signing, run: "certutil -setreg ca\UseDefinedCACertInRequest 1" and then restart the service. |

| Ereignistext (deutsch): | Im Rahmen der Zertifikatanforderung %1 wurde eine Stellenschlüsselkennung weitergegeben. Dieses Feature ist nicht aktiviert. Führen Sie zum Angeben eines Zertifizierungsstellenschlüssels für die Zertifikatsignierung den Befehl "certutil -setreg ca\UseDefinedCACertInRequest 1" aus, und starten Sie den Dienst neu. |

Parameter

Die im Ereignistext enthaltenen Parameter werden mit folgenden Feldern befüllt:

- %1: RequestId (win:UnicodeString)

Beispiel-Ereignisse

An Authority Key Identifier was passed as part of the certificate request 166131. This feature has not been enabled. To enable specifying a CA key for certificate signing, run: "certutil -setreg ca\UseDefinedCACertInRequest 1" and then restart the service.

Beschreibung

Kennen Sie TameMyCerts? TameMyCerts ist ein Add-On für die Microsoft Zertifizierungsstelle (Active Directory Certificate Services). Es erweitert die Funktion der Zertifizierungsstelle und ermöglicht die Anwendung von Regelwerken, um die sichere Automatisierung von Zertifikat-Ausstellungen zu realisieren. TameMyCerts ist einzigartig im Microsoft-Ökosystem, hat sich bereits in unzähligen Unternehmen auf der ganzen Welt bewährt und steht unter einer freien Lizenz. Es kann über GitHub heruntergeladen und kostenlos verwendet werden. Professionelle Wartung wird ebenfalls angeboten.

Dieses Ereignis tritt auf, wenn eine Zertifikatanforderung eine Authority Key Identifier (AKI) Erweiterung beinhaltet, die Zertifizierungsstelle dies jedoch nicht erlaubt.

Die AKI Erweiterung wird beispielsweise von Onlineresponder (OCSP) verwendet, um die Signatur des Signaturzertifikats für die OCSP-Antworten mit einem bestimmten Zertifizierungsstellen-Schlüssel vorzunehmen (wenn die Zertifizierungsstelle mehrere Zertifizierungsstellen-Zertifikate besitzt – die OCSP-Antwortsignatur muss immer vom gleichen Schlüssel signiert sein wie das von Onlineresponder auf Sperrstatus zu überprüfende Zertifikat.

Siehe hierzu auch Artikel "Die Beantragung eines bestimmten Signaturschlüssels auf einer Zertifizierungsstelle erlauben".

Siehe auch Ereignis Nr. 35 des Online-Responders.

Sicherheitsbewertung

Die Sicherheitsbetrachtung richtet sich nach den drei Dimensionen Vertraulichkeit (Confidentiality), Integrität (Integrity) und Verfügbarkeit (Availability).

Sofern der Lebenszyklus-Prozess für Zertifizierungsstellen eine Erneuerung mit einem neuen Schlüsselpaar vorsieht, sollte eine Alarmierung erfolgen, da die Verfügbarkeit der Sperrkonfiguration des Onlineresponders beeinträchtigt ist und es unter Umständen zu Fehlern oder unerwünschtem Verhalten bei der Sperrprüfung von Zertifikaten kommen kann.

Bewertung durch Microsoft

Microsoft bewertet dieses Ereignis im Securing Public Key Infrastructure (PKI) Whitepaper mit einem Schweregrad von "Niedrig".

Weiterführende Links:

- Übersicht über die von der Zertifizierungsstelle generierten Windows-Ereignisse

- Übersicht über die von der Zertifizierungsstelle generierten Audit-Ereignisse

2 Gedanken zu „Details zum Ereignis mit ID 128 der Quelle Microsoft-Windows-CertificationAuthority“

Kommentare sind geschlossen.