| Ereignisquelle: | Microsoft-Windows-OnlineResponder |

| Ereignis-ID: | 34 (0x22) |

| Ereignisprotokoll: | Application |

| Ereignistyp: | Fehler |

| Symbolischer Name: | MSG_E_CACONFIG_SUBMIT_ENROLLMENT_REQUEST_FAILED |

| Ereignistext (englisch): | The Online Responder Service encountered an error while submitting the enrollment request for configuration %1 to certification authority %2. The request ID is %3.(%4) |

| Ereignistext (deutsch): | Beim Übermitteln der Registrierungsanforderungen für die Konfiguration %1 an die Zertifizierungsstelle %2 ist im Online-Responder-Dienst ein Fehler aufgetreten. Anforderungs-ID: %3.(%4) |

Parameter

Die im Ereignistext enthaltenen Parameter werden mit folgenden Feldern befüllt:

- %1: CAConfigurationId (win:UnicodeString)

- %2: CAConfig (win:UnicodeString)

- %3: RequestId (win:UnicodeString)

- %4: ErrorCode (win:UnicodeString)

Der Online Responder (Online Certificate Status Protocol, OCSP) ist eine alternative Möglichkeit, Sperrstatusinformationen für Zertifikate bereitzustellen. Entitäten, die den Sperrstatus eines Zertifikats überprüfen möchten, müssen dank OCSP nicht die komplette Liste aller widerrufenen Zertifikate herunterladen, sondern können gezielt eine Anfrage für das betreffende Zertifikat an den Online Responder stellen. Für eine detailliertere Beschreibung siehe Artikel "Grundlagen Online Responder (Online Certificate Status Protocol, OCSP)".

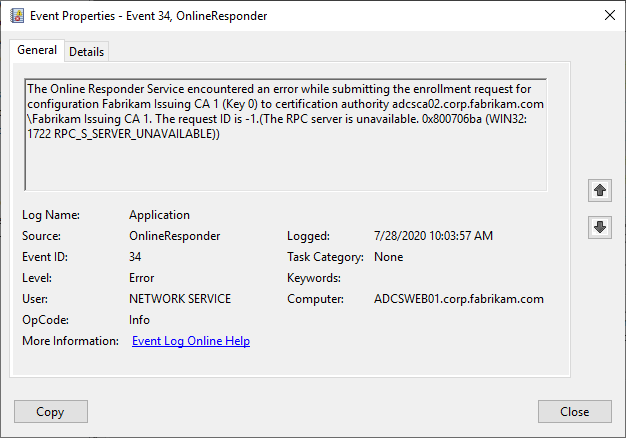

Beispiel-Ereignisse

The Online Responder Service encountered an error while submitting the enrollment request for configuration ADCS Labor Issuing CA 2 (0) to certification authority CA03.intra.adcslabor.de\ADCS Labor Issuing CA 2. The request ID is -1.(The RPC server is unavailable. 0x800706ba (WIN32: 1722 RPC_S_SERVER_UNAVAILABLE))

The Online Responder Service encountered an error while submitting the enrollment request for configuration ADCS Labor Issuing CA 1 (Key 0) to certification authority CA02.intra.adcslabor.de\ADCS Labor Issuing CA 1. The request ID is 165.(The permissions on the certificate template do not allow the current user to enroll for this type of certificate. 0x80094012 (-2146877422 CERTSRV_E_TEMPLATE_DENIED))

The Online Responder Service encountered an error while submitting the enrollment request for configuration ADCS Labor Issuing CA 2 (0) to certification authority CA03.intra.adcslabor.de\ADCS Labor Issuing CA 2. The request ID is 95.(The encryption type requested is not supported by the KDC. 0x80090342 (-2146892990 SEC_E_KDC_UNKNOWN_ETYPE))

The Online Responder Service encountered an error while submitting the enrollment request for configuration ADCS Labor Issuing CA 2 (0) to certification authority CA03.intra.adcslabor.de\ADCS Labor Issuing CA 2. The request ID is -1.(The directory service encountered an internal failure. 0x800720ee (WIN32: 8430 ERROR_DS_INTERNAL_FAILURE))

Beschreibung

Kennen Sie TameMyCerts? TameMyCerts ist ein Add-On für die Microsoft Zertifizierungsstelle (Active Directory Certificate Services). Es erweitert die Funktion der Zertifizierungsstelle und ermöglicht die Anwendung von Regelwerken, um die sichere Automatisierung von Zertifikat-Ausstellungen zu realisieren. TameMyCerts ist einzigartig im Microsoft-Ökosystem, hat sich bereits in unzähligen Unternehmen auf der ganzen Welt bewährt und steht unter einer freien Lizenz. Es kann über GitHub heruntergeladen und kostenlos verwendet werden. Professionelle Wartung wird ebenfalls angeboten.

Dieses Ereignis tritt auf, wenn der Onlineresponder nicht in der Lage ist, für eine Onlinekonfiguration ein neues Signaturzertifikat zu beantragen. In Folge wird das derzeit verwendete Signaturzertifikat in absehbarer Zeit ablaufen und zu einem Ausfall der Sperrkonfiguration führen. Siehe auch Artikel "Auswirkungen des Ausfalls des Onlineresponders (OCSP) auf die Überprüfung des Sperrstatus eines Zertifikats".

The encryption type requested is not supported by the KDC. 0x80090342 (-2146892990 SEC_E_KDC_UNKNOWN_ETYPE)

Bedeutet sinngemäß, dass keine Kerberos-Authentisierung an der Zertifizierungsstelle möglich ist, da der verwendete Verschlüsselungsalgorithmus nicht bekannt ist.

Kann durch den Patch von November 2022 ausgelöst werden. Durch diesen wurden die Standard-Verschlüsselungsalgorithmen für Domänencontroller verändert, und hierbei wurde vergessen, den Advanced Encryption Standard (AES) zu berücksichtigen, wodurch in gehärteten Umgebungen keine Kerberos-Authentisierung mehr möglich ist.

Sicherheitsbewertung

Die Sicherheitsbetrachtung richtet sich nach den drei Dimensionen Vertraulichkeit (Confidentiality), Integrität (Integrity) und Verfügbarkeit (Availability).

Kann vor Ablauf des derzeit verwendeten Signaturzertifikats kein neues beantragt werden, hat dies zur Folge, dass die Sperrkonfiguration ausfällt. Somit is die Verfügbarkeit des Dienstes gefährdet.

Weiterführende Links:

- Übersicht über die vom Onlineresponder (OCSP) generierten Windows-Ereignisse

- Übersicht über die vom Onlineresponder (OCSP) generierten Audit-Ereignisse

Externe Quellen

- KB5021131: How to manage the Kerberos protocol changes related to CVE-2022-37966 (Microsoft Corporation)

- Decrypting the Selection of Supported Kerberos Encryption Types (Microsoft Corporation)

- Installing, Configuring, and Troubleshooting the Online Responder (Microsoft’s OCSP Responder) (Archivlink)

2 Gedanken zu „Details zum Ereignis mit ID 34 der Quelle Microsoft-Windows-OnlineResponder“

Kommentare sind geschlossen.