In der Standardkonfiguration nimmt der Network Device Enrollment Service (NDES) nur unverschlüsselte Verbindungen via HTTP an. Es ist angeraten, dass zumindest die Administrations-Webseite von NDES für HTTP über TLS (HTTPS) konfiguriert wird, um Mitschnitte des Netzwerkverkehrs zu erschweren. Nachfolgend eine Anleitung.

Für eine nähere Betrachtung zur Notwendigkeit der Verwendung von SSL siehe Artikel "Sollte HTTPS für den Registrierungsdienst für Netzwerkgeräte (NDES) verwendet werden?".

Der Registrierungsdienst für Netzwerkgeräte (Network Device Enrollment Service, NDES) bietet eine Möglichkeit, Geräten, welche nicht über eine Kennung im Active Directory verfügen (beispielsweise Netzwerkgeräte wie Router, Switches, Drucker, Thin Clients oder Smartphones und Tablets), Zertifikate von einer Zertifizierungsstelle zu beantragen. Für eine detailliertere Beschreibung siehe Artikel "Grundlagen Registrierungsdienst für Netzwerkgeräte (Network Device Enrollment Service, NDES)".

Beantragen eines SSL-Zertifikats

Kennen Sie TameMyCerts? TameMyCerts ist ein Add-On für die Microsoft Zertifizierungsstelle (Active Directory Certificate Services). Es erweitert die Funktion der Zertifizierungsstelle und ermöglicht die Anwendung von Regelwerken, um die sichere Automatisierung von Zertifikat-Ausstellungen zu realisieren. TameMyCerts ist einzigartig im Microsoft-Ökosystem, hat sich bereits in unzähligen Unternehmen auf der ganzen Welt bewährt und steht unter einer freien Lizenz. Es kann über GitHub heruntergeladen und kostenlos verwendet werden. Professionelle Wartung wird ebenfalls angeboten.

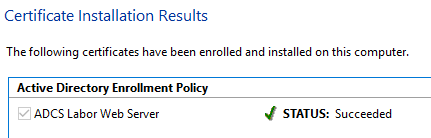

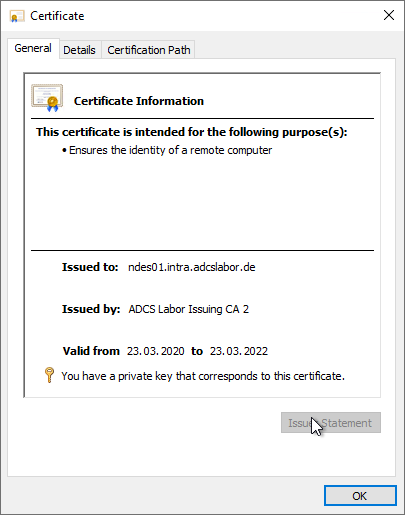

Zunächst muss für den NDES Server ein Web Server Zertifikat beantragt werden.

- Im Artikel "Konfigurieren einer Secure Socket Layer (SSL) Zertifikatvorlage für Web Server" ist beschrieben, wie man eine Zertifikatvorlage für SSL erstellt.

- Im Artikel "Erzeugen einer RFC 2818 konformen Zertifikatanforderung für SSL Zertifikate" ist beschrieben wie man eine RFC2818 konforme Zertifikatanforderung für SSL Zertifikate erstellt.

Binden des SSL-Zertifikats auf den NDES-Server

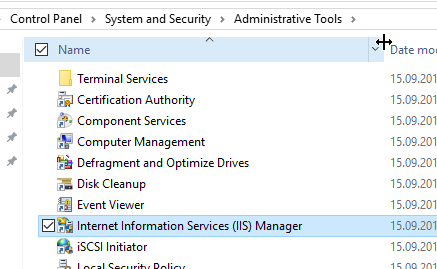

Nachdem ein SSL-Zertifikat für den NDES-Server beantragt wurde, muss dieses nun noch auf den Web Server gebunden werden. Hierzu wird der Internet Information Services (IIS) Manager über die Verwaltungswerkzeuge aufgerufen.

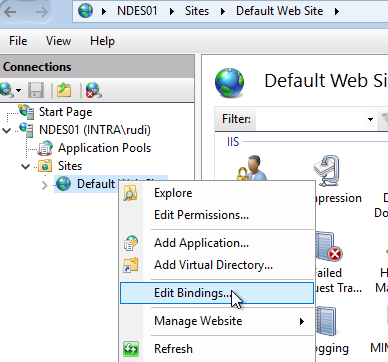

NDES ist in der Default Web Site des Web Servers installiert. Entsprechend müssen hier die Bindungen bearbeitet werden.

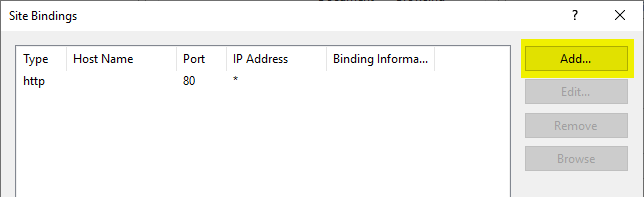

Sofern noch keine SSL-Bindung vorhanden ist, muss eine neue erstellt werden.

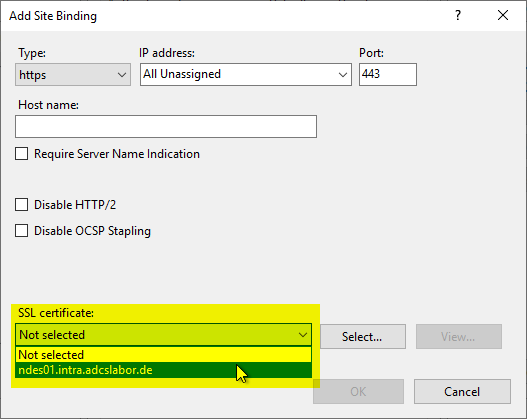

Die Default Web Site sollte alle nicht anderweitig definierten Anfragen beantworten, daher kann die Standardeinstellung bezüglich IP-Adressen und Hostnamen beibehalten werden. Lediglich das SSL-Zertifikat muss ausgewählt werden.

Erzwingen der SSL-Nutzung

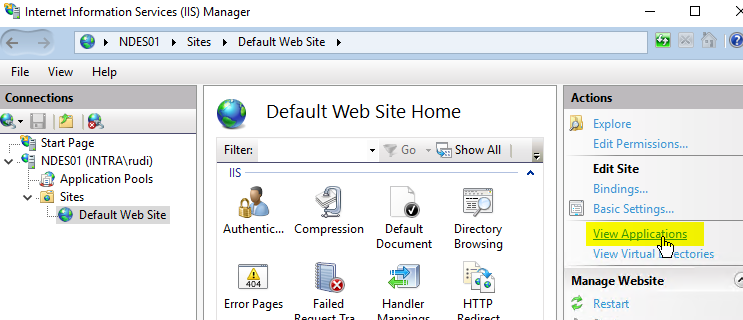

Nun unterstützt der Web Server Anfragen per HTTPS, für NDES werden diese jedoch nicht erzwungen, d.h. es können weiterhin Anfragen per HTTP eingereicht werden. Möchte man SSL spezifisch für NDES erzwingen, geht man hierzu auf die Default Web Site und klickt auf der rechten Seite "View Applications" an.

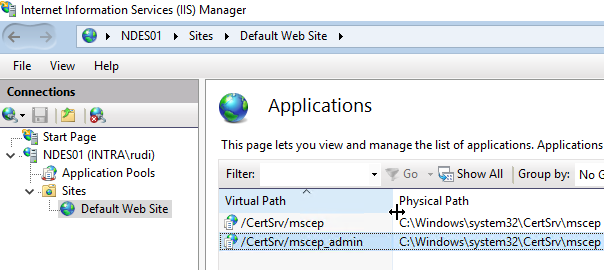

NDES teilt sich in zwei Anwendungen auf:

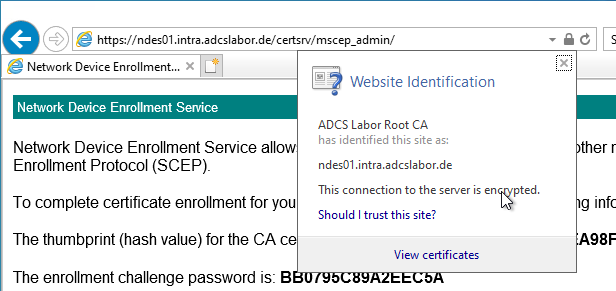

- Die Schnittstelle zur Beantragung der Einmalpasswörter (mscep_admin)

- Die Schnittstelle zur Beantragung der Zertifikate (mscep)

Es empfiehlt sich, mindestens für die mscep_admin Anwendung HTTPS zu erzwingen, um den Mitschnitt der Anmeldedaten zu verhindern. Die mscep-Anwendung kann optional auch konfiguriert werden, HTTPS zu erzwingen, dies ist aber nicht unbedingt notwendig, da bereits eine Verschlüsselung auf Protokollebene stattfindet (siehe Artikel "Sollte HTTPS für den Registrierungsdienst für Netzwerkgeräte (NDES) verwendet werden?"). Die Vorgehensweise ist identisch und wird daher nur einmal für die mscep_admin Anwendung beschrieben.

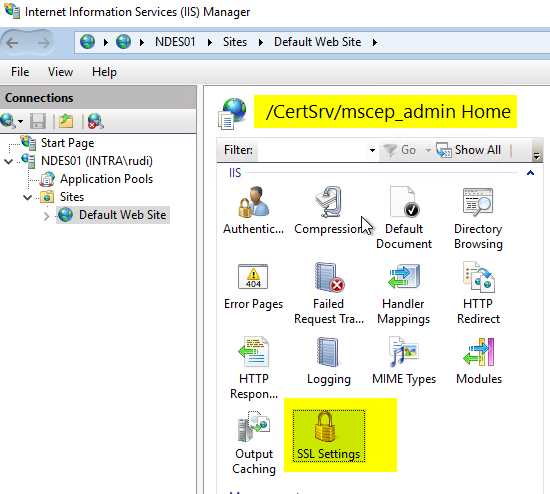

Nach Doppelklick auf die Anwendung wählt man die "SSL Settings".

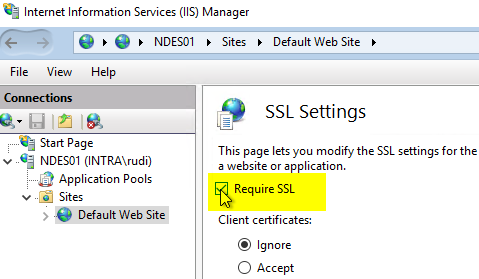

Hier aktiviert man das Kontrollkästchen "Require SSL".

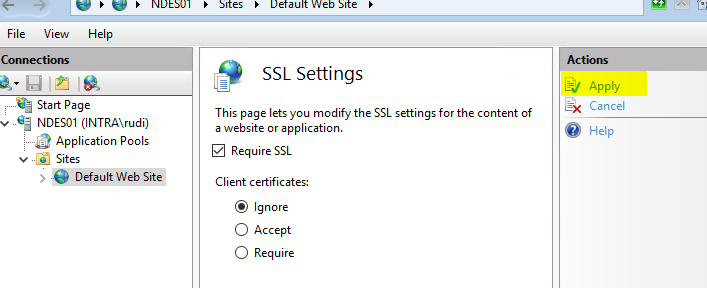

Anschließend muss auf der rechten Seite noch auf "Apply" geklickt werden.

Nun kann noch, falls gewünscht, die mscep nach identischem Muster konfiguriert werden. Man klickt vorher einmal auf einen Knoten außerhalb der Default Web Site und anschließend wieder auf die Default Web Site, um die Anwendungen wieder zur Auswahl zu erhalten.

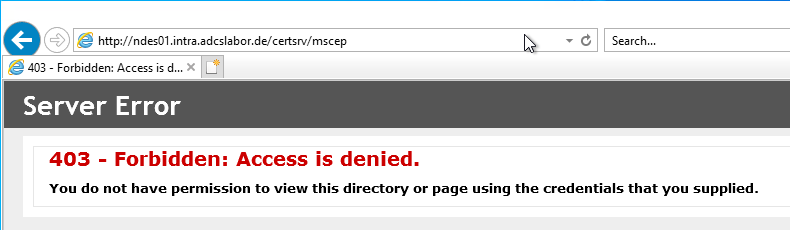

NDES sollte nun die Annahme von Verbindungen über HTTP ohne TLS verweigern.

9 Gedanken zu „Secure Sockets Layer (SSL) für den Registrierungsdienst für Netzwerkgeräte (NDES) aktivieren“

Kommentare sind geschlossen.